Rechtskonforme Informationssicherheit (InfoSec) Gewährleisten Sie die Einhaltung der Compliance durch InfoSec-Regelungen und Verordnungen

Identifizieren Sie Risiken und überwachen Sie die Cybersicherheit

Identifizieren Sie InfoSec-Risiken automatisch und prüfen Sie nicht nur punktuell, sondern kontinuierlich Ihre Lieferantenrisiken im Bereich Cybersicherheit.

Schützen Sie sensible Informationen

Verhindern Sie den Diebstahl von vertraulichen Informationen in der gesamten Prozessskette Ihres Unternehmens.

Dokumentieren und melden Sie Risiken und Abhilfemaßnahmen

Dokumentieren Sie zuverlässig die Kontrolleffizienz und automatisieren Sie Nachverfolgung und Berichterstattung für Risiken und Abhilfemaßnahmen.

Identifizieren Sie Risiken und überwachen Sie die Cybersicherheit

Identifizieren Sie automatisch InfoSec-Risiken

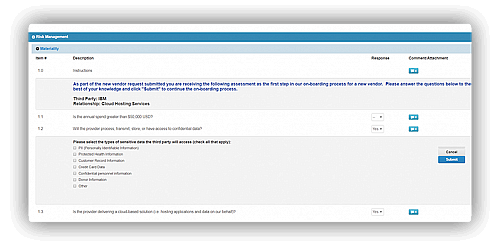

Mit Coupas Lösung zur Bewertung von Informationssicherheitsrisiken können Sie den Zugriff von Dritten auf sensible Informationen und potenzielle InfoSec-Risiken effizient identifizieren und geeignete Kontrollen für jede Geschäftsbeziehung festlegen – und zwar alles in einem digitalen Prozess.

Überwachen Sie laufend Ihre Cybersicherheit

Vergessen Sie lange, manuell auszufüllende Fragebögen, um mit Cybersicherheitskontrollen die Einhaltung der Compliance sicherzustellen. Anstatt punktueller Risikokontrollen können Sie durch die Integration der Daten von Anbietern wie BitSight oder Risk Recon und Warnhinweisen die Lieferantenrisiken im Bereich Cybersicherheit durchgängig überwachen.

Schützen Sie sensible Informationen

Verhindern Sie den Diebstahl von sensiblen Informationen

Sie können Beziehungen zu Dritten, die ein inhärentes InfoSec-Risiko darstellen, umfassend identifizieren, Pläne zur Risikominderung erstellen und Ihre Anbieter überwachen, indem diese Ihnen Informationen über Sicherheitsvorkehrungen zum Schutz der sensiblen Informationen bereitstellen.

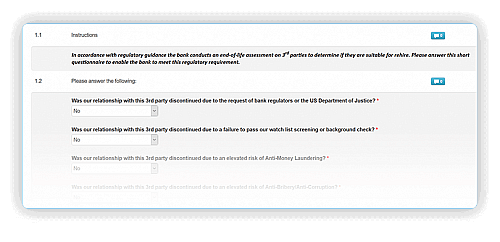

Fördern Sie die Offboarding-Compliance

Gewährleisten Sie die Einhaltung von Vertragsbedingungen für das Offboarding (z. B. die Rückgabe sensibler Daten) und optimieren Sie gleichzeitig den Abschluss und Übergang sowie die Pflege von Unterlagen für Audits.

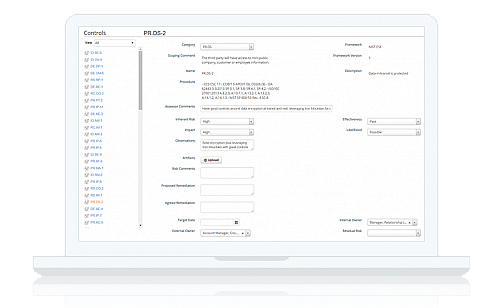

Dokumentieren und melden Sie Risiken und Abhilfemaßnahmen

Dokumentieren Sie die Kontrolleffizienz

Indem Fragebogendaten automatisch spezifischen Kontrollen zugeordnet werden, gewährleisten Sie ein schnelleres und einfacheres Assessment. Automatisieren Sie die Dokumentation Ihrer Kontrolleffizienz von bereits abgeschlossenen Assessments, um jederzeit für interne und externe Audits gerüstet zu sein.

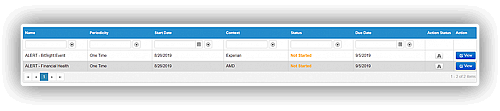

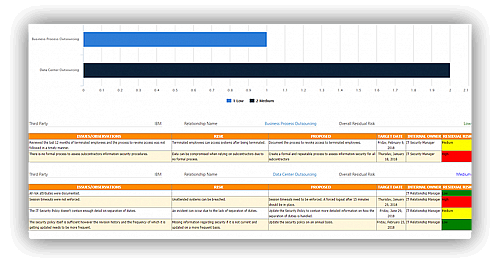

Melden Sie zuverlässig Risiken und Abhilfemaßnahmen

Automatisieren Sie die Nachverfolgung und Berichterstattung für Risiken und Abhilfemaßnahmen durch ein Risikoverzeichnis, Sofortmaßnahmen für Anbieter sowie einer Zusammenfassung aller Bewertungen und Berichte zu fehlgeschlagenen Kontrollen.